T1 SOC Analitičar

Zadužen za nadgledanja i analizu aktivnosti sistema, identifikovanje nepoželjnog sadržaja i

potencijalnih pretnji, kao i obaveštavanje o mogućim malicioznim aktivnostima.

Opis posla:

-

Korišćenje alata za zaštitu informacionih sistema za stalno nadgledanje i analizu aktivnosti sistema u svrhu pronalaska malicioznih aktivnosti;

-

Analiza mrežnog saobraćaja u svrhu identifikacije nepoželjnog i potencijalno opasnog sadržaja po mrežne resurse;

-

Pružanje pravovremene detekcije, identifikacije i obaveštavanja o mogućim cyber napadima i anomalijama;

-

Dokumentovanje i eskalacija incidenata koji mogu naneti štetu;

-

Izrada dnevnih izveštaja o nadgledanim mrežnim događajima i aktivnostima relevantnim za zaštitu informacionih sistema.

Poželjno:

-

Posedovanje sertifikata iz IT oblasti, preferirano iz domena IT bezbednosti (BlueTeam Level1, OffSec SOC 200, Microsoft SC-200, SC-900 ili slično);

-

Poznavanje rada na SIEM alatima, EDR/XDR/NDR rešenjima, SOAR alatima i Threat Intelligence alatima;

-

Iskustvo u radu na alatima za zaštitu informacionih sistema (Firewall, IDS/IPS, SIEM);

-

Poznavanje alata za procenu bezbednosti i alata za zaštitu informacionih sistema;

-

Poznavanje analize mrežnog saobraćaja i protokola.

Neophodne kvalifikacije:

VSS/VŠS informatičkog, elektro ili

tehničkog smera

Minimum 1 godina

rada u

SOC okruženju

Poznavanje rada operativnih sistema na serverima i radnim stanicama (Windows, Linux, UNIX, macOS)

Dobro poznavanje engleskog

jezika

Spremnost

za rad

u smenama

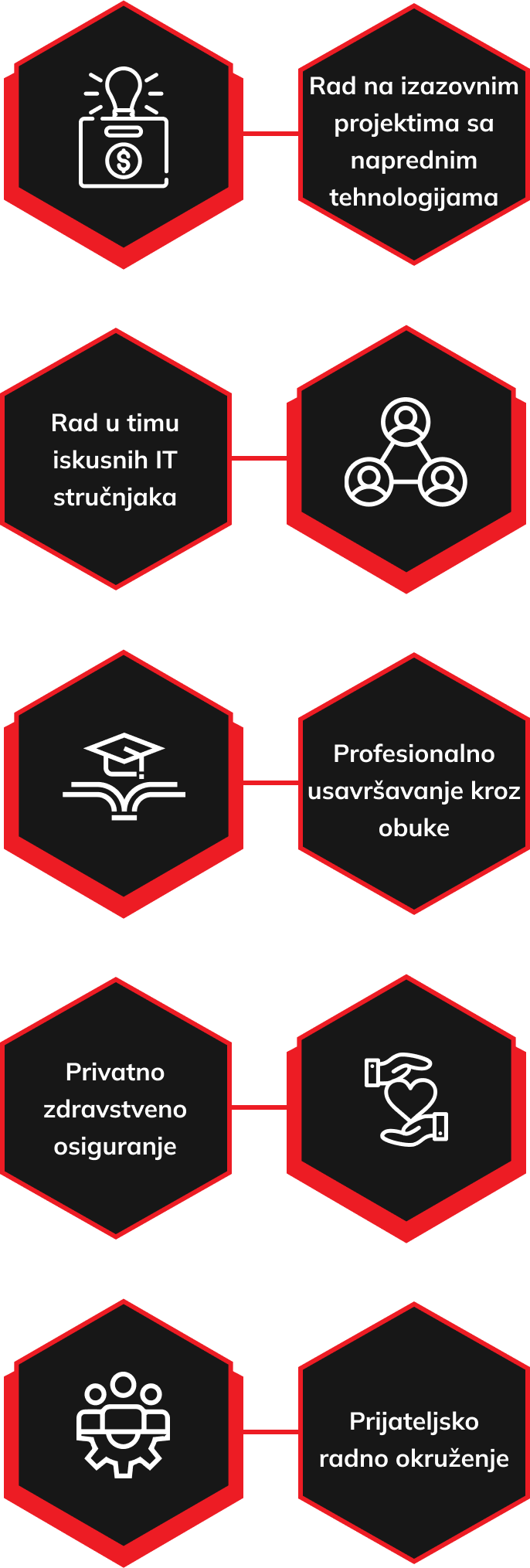

Nudimo vam!

Pridružite se našem timu!

Tehnologije

Prijavite korupciju i prevare putem imejl-adrese [email protected].

Ukoliko imate potrebu da nam se obratite prigovorom, predlažemo da to učinite putem imejl-adrese [email protected].

© PULSEC. All rights reserved.

Design by Moye Design.